Dangerousobject multi generic что это

UDS:DangerousObject.Multi.Generic

Автор Alan_G,

8 мая, 2017 в Помощь в удалении вирусов

Рекомендуемые сообщения

Присоединяйтесь к обсуждению

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

Добрый день!

По почте пришло письмо с архивом, внутри которого находился файл «Газпромбанк Заказ 02-11.js».

Знакомый пользователь его запустил и почти сразу обратился ко мне с подозрением на вирус.

Удалось быстро выключить компьютер (через 5 минут после запуска вредоносного кода).

Ручной анализ файла показал, что это даунлоадер, который качает файл «sserv.jpg» с одного из двух адресов:

aquakleanz.com/wp-content/blogs.dir/sserv.jpg

votebrycerobertson.com/wp-includes/ID3/sserv.jpg

Сохраняет его во временную папку Windows и запускает как исполняемый файл (вроде-бы без ключей, просто в скрытом режиме).

Свойства файла говорят о том, что это на самом деле EXE, который раньше назывался gniscan.exe и имеет описание как Global Network Inventory Scanner производства Magneto Software. Подозреваю, что это маскировка.

После запуска компьютера в безопасном режиме пользователь сохранил личные файлы на внешний диск и снова передал компьютер мне. Я также продолжал работу в безопасном режиме. Провел очистку временных файлов штатными средствами Windows и утилитой CCleaner. Просмотрел файлы пользователя и не нашел добавленных расширений, как это бывает после работы вирусов-шифровальщиков.

В автозапуске тоже вроде бы ничего не нашел, но могу ошибаться.

KVRT и DrWeb ничего не нашли.

AutoLogger также запускал из безопасного режима, логи прилагаю.

Также прилагаю файлы вируса, пароль 123

загрузил архив с обновлением прошивки автомобильного устройства.

после распаковки касперский обнаружил угрозу uds:dangerousObject.Multi.Generic и удалил файл.

архив прикрепил. пароль к архиву autobzik

вчера-сегодня пропала папка с рабочими документами на 1гб

помогите пожалуйста разобраться! очень много ценной рабочей документации на компьютере.

это ложное срабатывание или нет? если вирус, как избавиться и восстановить систему и утраченную папку?

Строгое предупреждение от модератора Mark D. Pearlstone Не публикуйте на форуме вредоносные и потенциально вредоносные файлы, а также ссылки на них.

uds:dangerousObject.Multi.Generic

Автор cmd11,

23 июня, 2017 в Помощь в удалении вирусов

Рекомендуемые сообщения

Присоединяйтесь к обсуждению

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

Добрый день!

По почте пришло письмо с архивом, внутри которого находился файл «Газпромбанк Заказ 02-11.js».

Знакомый пользователь его запустил и почти сразу обратился ко мне с подозрением на вирус.

Удалось быстро выключить компьютер (через 5 минут после запуска вредоносного кода).

Ручной анализ файла показал, что это даунлоадер, который качает файл «sserv.jpg» с одного из двух адресов:

aquakleanz.com/wp-content/blogs.dir/sserv.jpg

votebrycerobertson.com/wp-includes/ID3/sserv.jpg

Сохраняет его во временную папку Windows и запускает как исполняемый файл (вроде-бы без ключей, просто в скрытом режиме).

Свойства файла говорят о том, что это на самом деле EXE, который раньше назывался gniscan.exe и имеет описание как Global Network Inventory Scanner производства Magneto Software. Подозреваю, что это маскировка.

После запуска компьютера в безопасном режиме пользователь сохранил личные файлы на внешний диск и снова передал компьютер мне. Я также продолжал работу в безопасном режиме. Провел очистку временных файлов штатными средствами Windows и утилитой CCleaner. Просмотрел файлы пользователя и не нашел добавленных расширений, как это бывает после работы вирусов-шифровальщиков.

В автозапуске тоже вроде бы ничего не нашел, но могу ошибаться.

KVRT и DrWeb ничего не нашли.

AutoLogger также запускал из безопасного режима, логи прилагаю.

Также прилагаю файлы вируса, пароль 123

День добрый!

Касперский выдает угрозу под названием UDS:DangerousObject.Multi.Generic, предлагает лечит, однако после окончания процедуры лечения (перезагрузки ПК) снова выдает предупреждение об этом же вирусе и предлагает лечение еще раз.

Сам же вирус активности никакой не проявляет. Опасен ли он вообще? Если да, то как можно окончательно от него избавиться?

P.S. После лечения в карантине часто был замечен какой-то файл samp.dat, который появлялся даже после удаления. Может, это тоже важно.

P.P.S. На данный момент (спустя

10 минут) после очередной перезагрузки антивирус ничего плохого не выдает. Но тем не менее до этого приходилось перезагружать компьютер примерно 3 раза подряд, поэтому мало ли.

CollectionLog-2017.05.08-19.42.zip

UDS:DangerousObject.Multi.Generic

Автор Alan_G,

8 мая, 2017 в Помощь в удалении вирусов

Рекомендуемые сообщения

Присоединяйтесь к обсуждению

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

Добрый день!

По почте пришло письмо с архивом, внутри которого находился файл «Газпромбанк Заказ 02-11.js».

Знакомый пользователь его запустил и почти сразу обратился ко мне с подозрением на вирус.

Удалось быстро выключить компьютер (через 5 минут после запуска вредоносного кода).

Ручной анализ файла показал, что это даунлоадер, который качает файл «sserv.jpg» с одного из двух адресов:

aquakleanz.com/wp-content/blogs.dir/sserv.jpg

votebrycerobertson.com/wp-includes/ID3/sserv.jpg

Сохраняет его во временную папку Windows и запускает как исполняемый файл (вроде-бы без ключей, просто в скрытом режиме).

Свойства файла говорят о том, что это на самом деле EXE, который раньше назывался gniscan.exe и имеет описание как Global Network Inventory Scanner производства Magneto Software. Подозреваю, что это маскировка.

После запуска компьютера в безопасном режиме пользователь сохранил личные файлы на внешний диск и снова передал компьютер мне. Я также продолжал работу в безопасном режиме. Провел очистку временных файлов штатными средствами Windows и утилитой CCleaner. Просмотрел файлы пользователя и не нашел добавленных расширений, как это бывает после работы вирусов-шифровальщиков.

В автозапуске тоже вроде бы ничего не нашел, но могу ошибаться.

KVRT и DrWeb ничего не нашли.

AutoLogger также запускал из безопасного режима, логи прилагаю.

Также прилагаю файлы вируса, пароль 123

загрузил архив с обновлением прошивки автомобильного устройства.

после распаковки касперский обнаружил угрозу uds:dangerousObject.Multi.Generic и удалил файл.

архив прикрепил. пароль к архиву autobzik

вчера-сегодня пропала папка с рабочими документами на 1гб

помогите пожалуйста разобраться! очень много ценной рабочей документации на компьютере.

это ложное срабатывание или нет? если вирус, как избавиться и восстановить систему и утраченную папку?

Строгое предупреждение от модератора Mark D. Pearlstone Не публикуйте на форуме вредоносные и потенциально вредоносные файлы, а также ссылки на них.

UDS:DangerousObject.Multi.Generic или Trojan-Ransom.Win32.Shade.ozm

Рекомендуемые сообщения

Присоединяйтесь к обсуждению

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

загрузил архив с обновлением прошивки автомобильного устройства.

после распаковки касперский обнаружил угрозу uds:dangerousObject.Multi.Generic и удалил файл.

архив прикрепил. пароль к архиву autobzik

вчера-сегодня пропала папка с рабочими документами на 1гб

помогите пожалуйста разобраться! очень много ценной рабочей документации на компьютере.

это ложное срабатывание или нет? если вирус, как избавиться и восстановить систему и утраченную папку?

Строгое предупреждение от модератора Mark D. Pearlstone Не публикуйте на форуме вредоносные и потенциально вредоносные файлы, а также ссылки на них.

День добрый!

Касперский выдает угрозу под названием UDS:DangerousObject.Multi.Generic, предлагает лечит, однако после окончания процедуры лечения (перезагрузки ПК) снова выдает предупреждение об этом же вирусе и предлагает лечение еще раз.

Сам же вирус активности никакой не проявляет. Опасен ли он вообще? Если да, то как можно окончательно от него избавиться?

P.S. После лечения в карантине часто был замечен какой-то файл samp.dat, который появлялся даже после удаления. Может, это тоже важно.

P.P.S. На данный момент (спустя

10 минут) после очередной перезагрузки антивирус ничего плохого не выдает. Но тем не менее до этого приходилось перезагружать компьютер примерно 3 раза подряд, поэтому мало ли.

CollectionLog-2017.05.08-19.42.zip

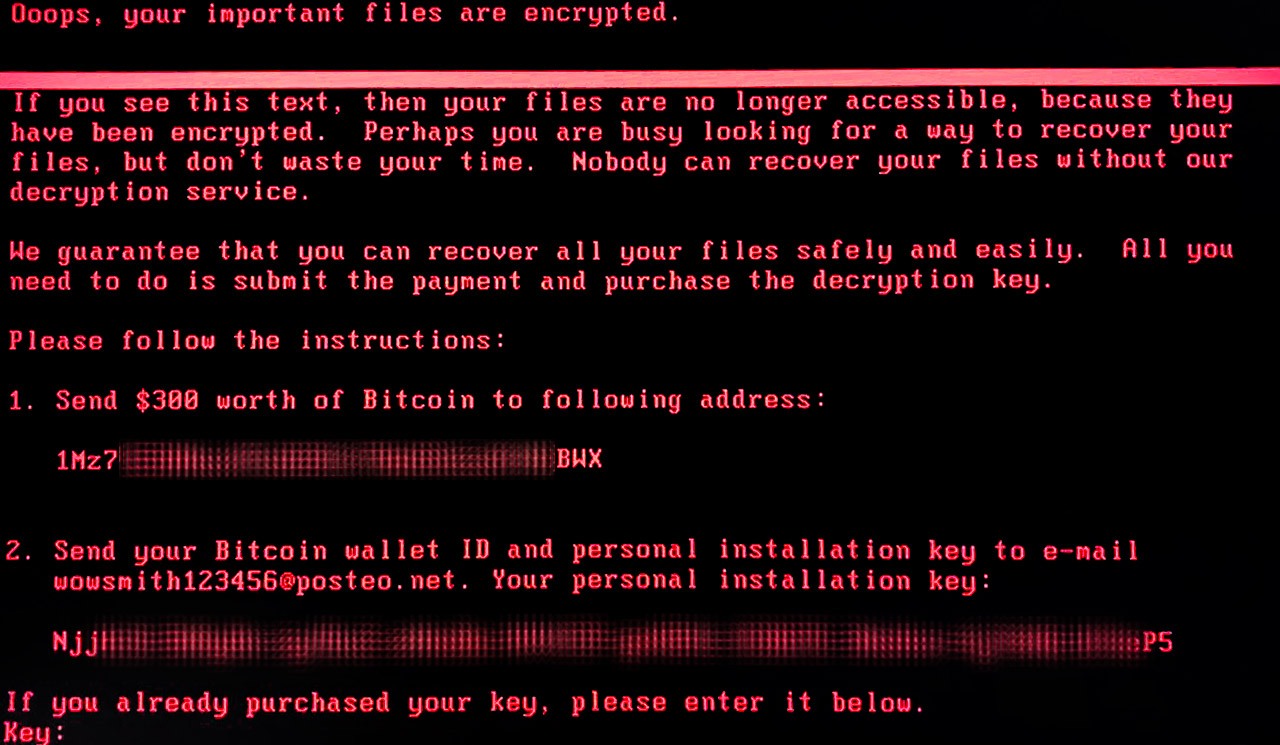

Новая эпидемия шифровальщика Petya / NotPetya / ExPetr

Прямо сейчас начинается новая эпидемия неизвестного шифровальщика. В этом посте все, что мы об этом знаем, и наши советы по защите

[Обновлено 28 июня, 21.00]

Вчера началась эпидемия очередного шифровальщика, которая, похоже, обещает быть не менее масштабной, чем недавняя всемирная заварушка с WannaCry.

Есть множество сообщений о том, что от новой заразы пострадало несколько крупных компаний по всему миру, и, похоже, масштабы бедствия будут только расти.

Существовали предположения о том, что это все тот же WannaCry (это не он), а также, что это какая-то вариация шифровальщика Petya (Petya.A или Petya.D или PetrWrap). На самом деле новый вирус существенно отличается от ранее существовавших модификаций Petya, именно поэтому мы не считаем его «Петей» — мы выделяем его в отдельное семейство ExPetr.

Эксперты «Лаборатории Касперского» продолжают изучать, что это за новая напасть, и по мере того, как они выясняют подробности, мы будем дополнять этот пост.

Пока мы можем сказать, что атака комплексная, в ней используется несколько векторов заражения. Один из них — все тот же эксплойт EternalBlue, который был использован для распространения WannaCry. Больше технических деталей в нашем посте на Securelist.

На данный момент продукты «Лаборатории Касперского» детектируют новую заразу со следующими вердиктами:

Нашим корпоративным клиентам мы советуем следующее

Советы домашним пользователям

Домашних пользователей данная угроза касается в меньшей степени, поскольку злоумышленники концентрируют свое внимание на крупных организациях. Однако защититься также не помешает. Вот, что стоит сделать:

Не платите выкуп

Если ваш компьютер уже заражен данным шифровальщиком и файлы заблокированы, мы не рекомендуем платить выкуп. Это не поможет вам вернуть файлы: дело в том, что служба e-mail, услугами которой пользовались злоумышленники, заблокировала почтовые адреса, на которые должны приходить данные об уплате выкупа. Так что даже если вы переведете деньги, вам не удастся связаться с ними, подтвердить перевод и получить ключ, необходимый для восстановления файлов.

Обновлено: Как оказалось, это еще не все. Проведенный нашими экспертами анализ показал, что у жертв изначально не было шансов вернуть свои файлы.

Исследователи Лаборатории Касперского проанализировали ту часть кода зловреда, которая связана с шифрованием файлов, и выяснили что после того, как диск зашифрован, у создателей вируса уже нет возможности расшифровать его обратно.

Для расшифровки необходим уникальный идентификатор конкретной установки трояна. В ранее известных версиях схожих шифровальщиков Petya/Mischa/GoldenEye идентификатор установки содержал информацию, необходимую для расшифровки. В случае Expetr (aka NotPetya) этого идентификатора нет (‘installation key’, который показывает ExPetr — это ничего не значащий набор случайных символов). Это означает, что создатели зловреда не могут получать информацию, которая требуется для расшифровки файлов. Иными словами, жертвы вымогателя не имеют возможности вернуть свои данные.

Не стоит платить выкуп. Это не поможет вернуть файлы.