Api ssl mikrotik что это

Как автоматизировано защитить Mikrotik от несанкционированного доступа через API, порт 8728

Если вы используете на своём маршрутизаторе службу HotSpot и управляете сетью с помощью удаленного сервера, через API, то эта статья будет вам интересна.

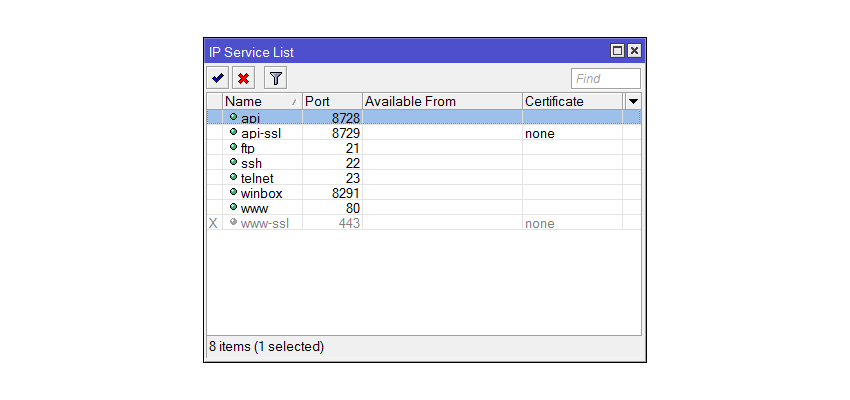

Обычно, для запрета доступа через определенные порты, открывают меню IP → Services и отключают нужный порт, путем выделения нужной строки, двойным кликом и нажатия кнопки «Disable». Как показано на рисунках ниже.

В случае, когда необходимо разрешить доступ до маршрутизатора, только, с одного IP-адреса, то в настройках порта, в графе «Available From», указывается нужный IP адрес или вся подсеть, например 192.168.1.0/24, тогда будет разрешён доступ со всех IP этой подсети. На рисунке ниже показано, как добавить один IP.

Что делать, если ваш Mikrotik управляется удаленным сервером, имеющим своё доменное имя, через API порт 8728. Иногда, IP-сервера может измениться, например, по причине смены оператора связи, а вы не будете об этом знать.

Когда у меня возник подобный вопрос, я решил написать скрипт, который будет запускаться через определённый интервал времени и контролировать необходимые настройки. Скрипт будет выполнять следующие действия:

Как подключить скрипт к Mikrotik. Заходим в меню System → Scripts.

Нажимаем «+» добавить скрипт и вписываем, сам скрипт, в поле «Source», нажимаем «Ок».

Далее установим интервал автоматического запуска скрипта, для этого перейдем в меню System → Scheduler.

Добавим команду и интервал времени, 20 минут, для запуска скрипта «scripts1».

Теперь, каждые 20 минут будет запускаться скрипт, который будет проверять IP домена сервера и изменять его в настройках доступа к маршрутизатору по API.

Ниже приведено демонстрационное видео по подключению скрипта с последующим проверочным запуском.

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Mikrotik: Полезные советы по настройке

Маршрутизаторы от производителя Mikrotik приобретают все большую популярность благодаря привлекательной цене и богатому функционалу. Пожалуй, в SOHO сегмента Mikrotik является лидером. Сегодня хотим рассказать о полезных опциях настройки, которые помогут укрепить устойчивость к внешним атакам и обеспечить стабильную работу для вашего офисного Mikrotik.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Защита Mikrotik

1. Смена логина и пароля администратора

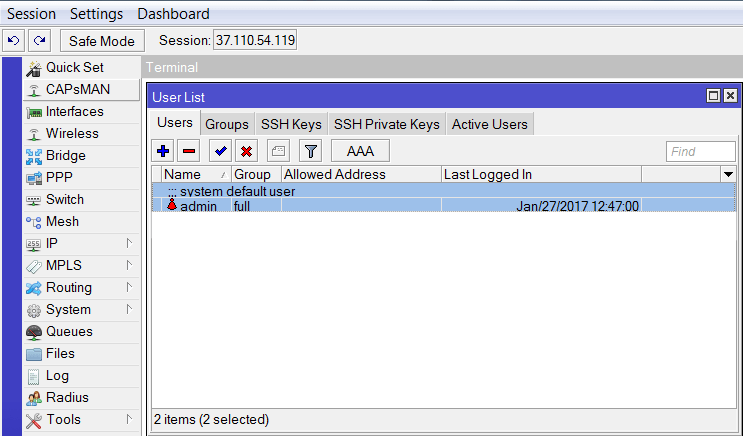

Начнем с первичной защиты нашего маршрутизатора – созданию стойкого к взломам логина и пароля администратора. По умолчанию, в Mikrotik используется логин admin и пустой пароль. Давайте исправим это: подключаемся через Winbox к нашему маршрутизатору и переходим в раздел настройки System → Users. Видим пользователя admin, который настроен по умолчанию:

Добавим нового пользователя, который будет обладать более строгими к взлому реквизитами (логин/пароль). Для этого, нажмите на значок «+» в левом верхнем углу:

Обратите внимание, в поле Group необходимо выбрать full, чтобы предоставить администраторские привилегии для пользователя. После произведенных настроек удаляем пользователя admin и отныне используем только нового пользователя для подключения к интерфейса администрирования.

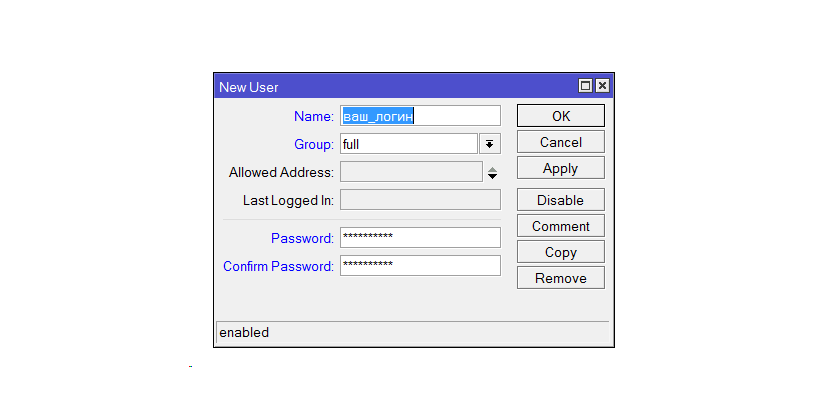

В маршрутизаторе Микротик «зашиты» некоторые службы, порты которых доступны для доступа из публичной сети интернет. Потенциально, это уязвимость для Вашего сетевого контура. Поэтому, мы предлагаем перейти в раздел настройки IP → Services:

Если вы используете доступ к Mikrotik только по Winbox, то мы предлагаем Вам отключить все сервисы, за исключением winbox и ssh (на всякий случай оставить ssh), а именно:

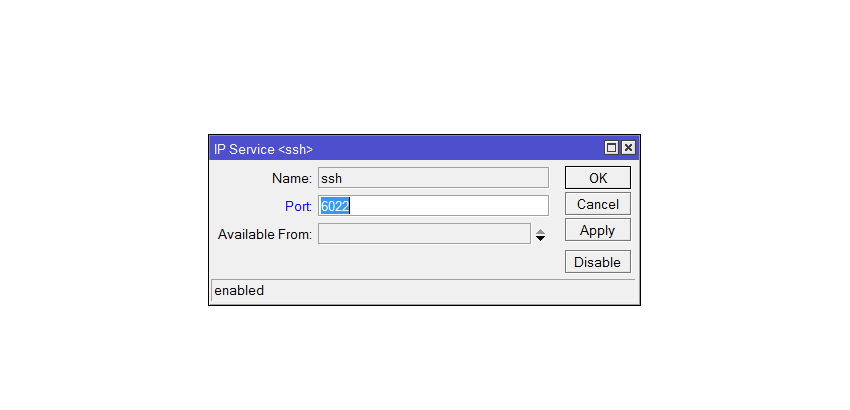

Для отключения нажмите красный значок «х». Так как мы оставили SSH доступ к серверу, давайте «засекьюрим» его, сменив порт с 22 на 6022. Для этого, дважды нажмите на сервисный порт SSH и в открывшемся окне укажите настройку:

Нажимаем Apply и ОК.

3. Защита от брут – форса (перебора)

На официальном сайте Mikrotik существуют рекомендации о том, как защитить свой маршрутизатор от перебора паролей по FTP и SSH доступу. В предыдущем шаге мы закрыли FTP доступ, поэтому, если Вы строго следуете по данной инструкции, то используйте только код для защиты от SSH – атак. В противном случае, скопируйте оба. Итак, открываем терминал управления маршрутизатором. Для этого, в правом меню навигации нажмите New Terminal. Последовательно скопируйте указанный ниже код в консоль роутера:

Создание резервной копии конфигурации

На случай выхода из строя или аварии роутера, необходимо иметь под рукой его конфиг для оперативного восстановления. Сделать его крайне просто: открываем терминал, нажав в меню навигации New Terminal и указываем следующую команду:

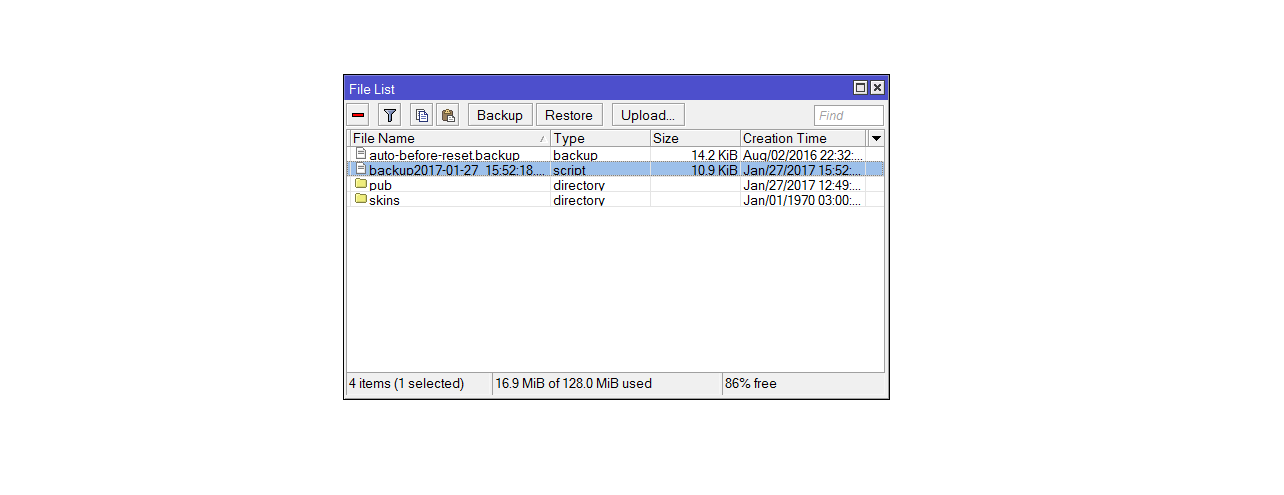

Файл можно обнаружить нажав в меню навигации на раздел Files. Скачайте его себе на ПК, нажав правой кнопкой мыши и выбрав Download

Блокировка доступа к сайта

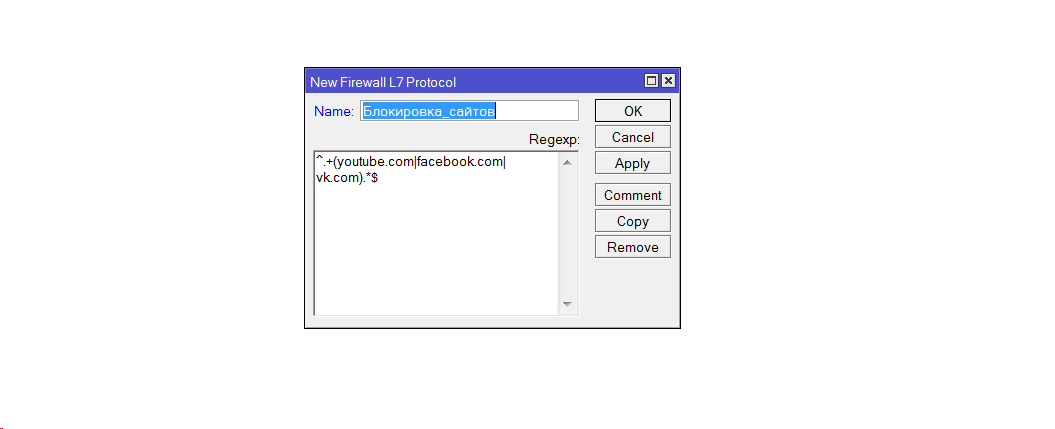

В рабочее время сотрудники должны работать. Поэтому, давайте заблокируем доступ к развлекательным ресурсам, таким как Youtube, Facebook и Вконтакте. Для этого, перейдите в раздел IP → Firewall. Нажимаем на вкладку Layer 7 Protocol и затем нажимаем на значок «+» в левом верхнем углу:

Даем имя нашему правилу, которое будет оперировать на 7 уровне модели OSI, а в разделе Regexp добавляем:

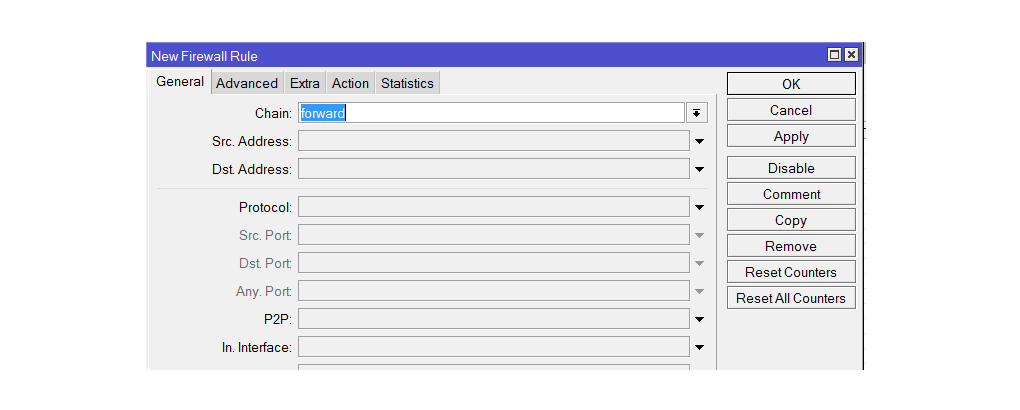

Нажимаем OK и переходим к вкладке Filter Rules и нажимаем значок «+»:

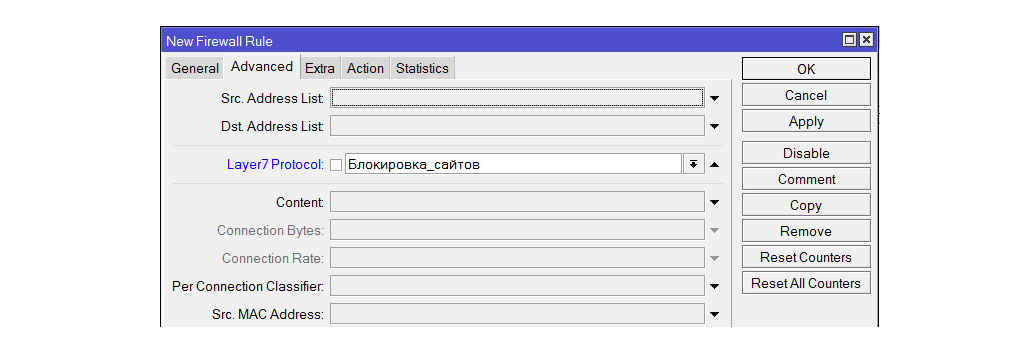

В разделе Chain выбираем Forward. Переходим в том же окне во вкладку Advanced и в поле Layer 7 Protocol выбираем созданное нами правило блокировки:

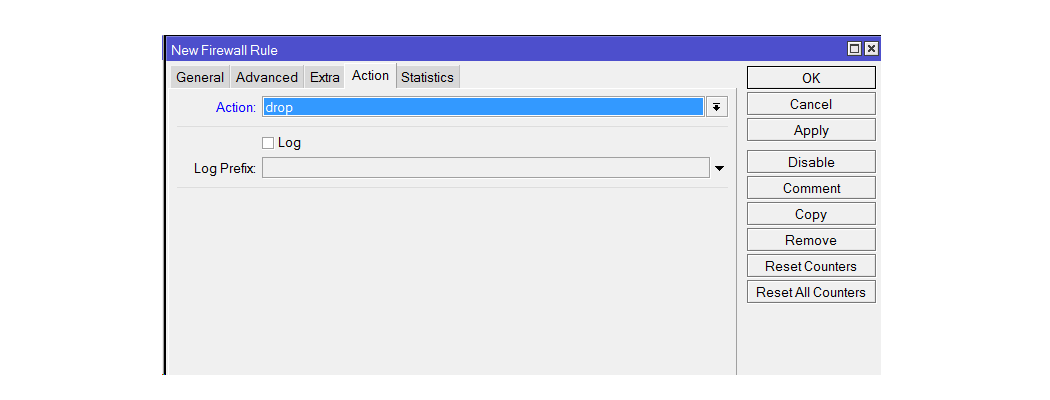

Переходим во вкладку Action, и там выбираем Action = Drop:

По окончанию настроек нажимаем Apply и OK.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Manual:IP/Services

Applies to RouterOS: v3, v4

Contents

Summary

Sub-menu: /ip service

This document lists protocols and ports used by various MikroTik RouterOS services. It helps you to determine why your MikroTik router listens to certain ports, and what you need to block/allow in case you want to prevent or grant access to the certain services. Please see the relevant sections of the Manual for more explanations.

The default services are:

| Property | Description |

|---|---|

| telnet | Telnet service |

| ftp | FTP service |

| www | Webfig http service |

| ssh | SSH service |

| www-ssl | Webfig https service |

| api | API service |

| winbox | Responsible for Winbox tool access, as well as Tik-App smartphone app and Dude probe |

| api-ssl | API over SSL service |

Properties

Note that it is not possible to add new services, only existing service modifications are allowed.

| Property | Description |

|---|---|

| address (IP address/netmask | IPv6/0..128; Default: ) | List of IP/IPv6 prefixes from which the service is accessible. |

| certificate (name; Default: none) | The name of the certificate used by particular service. Applicable only for services that depends on certificates (www-ssl, api-ssl) |

| name (name; Default: none) | Service name |

| port (integer: 1..65535; Default: ) | The port particular service listens on |

Example

For example allow telnet only from specific IPv6 address range

Service Ports

Sub-menu: /ip firewall service-port

Hosts behind a NAT-enabled router do not have true end-to-end connectivity. Therefore some Internet protocols might not work in scenarios with NAT.

To overcome these limitations RouterOS includes a number of NAT helpers, that enable NAT traversal for various protocols.

Note: If connection tracking is not enabled then firewall service ports will be shown as inactive

Protocols and ports

Table below shows the list of protocols and ports used by RouterOS.

Что такое API и как мы можем использовать его в работе Mikrotik Router OS?

Поговорим об использовании API в Mikrotik Router OS.

(API) Интерфейс программирования приложений (иногда, интерфейс прикладного программирования) (application programming interface, API [эй-пи-ай]) — это набор готовых классов, процедур, функций, структур и констант, предоставляемых приложением (библиотекой, сервисом) для использования во внешних программных продуктах. Используется программистами для написания всевозможных приложений.

Mikrotik Router OS также предоставляет API для взаимодействия с устройствами Mikrotik Routerboard при помощи приложений, написанных на различных языках программирования.

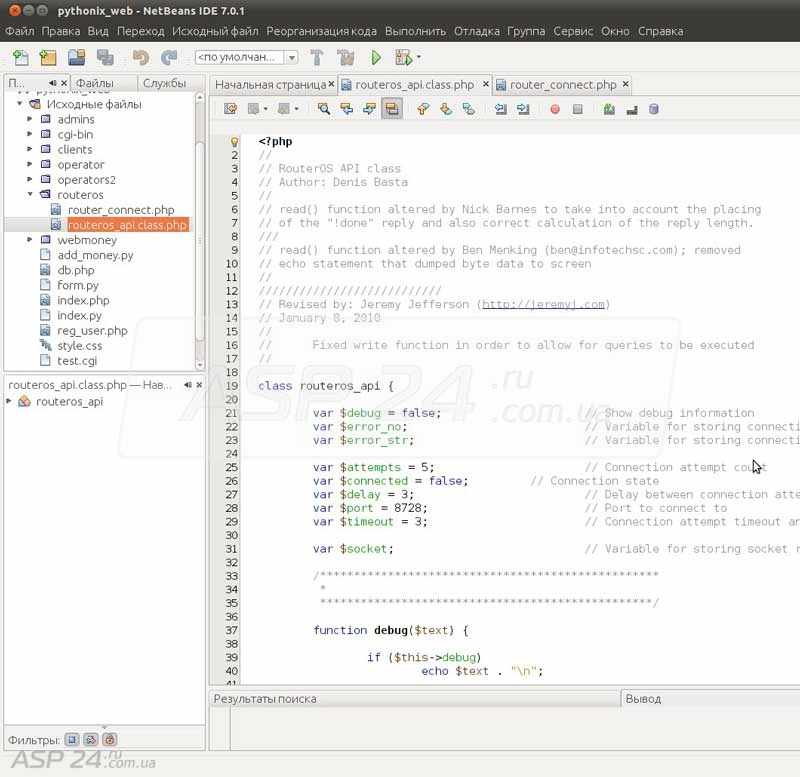

Рассмотрим возможность использования API в PHP.

Для взаимодействия с Mikrotik Router OS при помощи API, из PHP есть готовый класс http://wiki.mikrotik.com/wiki/API_PHP_class#Example_1.

Рис.1. PHP класс для работы с API Mikrotik Router OS.

Создадим файл routeros_api.class.php и поместим в него классы для взаимодействия с API Mikrotik Router OS.

Также создадим файл router_connect.php, в котором будем писать свой код.

Перед тем как приступить к работе с API, необходимо включить нужный сервис.

Рис.2. Mikrotik Router OS IP Services.

Переходим в раздел IP Services.

Рис.3. Mikrotik Router OS сервис api.

Включаем сервис с именем api.

Приступим к написанию кода. Выполним соединение с устройством Mikrotik Routerboard.

$API = new routeros_api();

if ($API->connect(’192.168.4.254′, ‘ubnt’, ‘ubnt’)) <

print ‘Соединение установлено’;

>

else <

print “Ошибка соединения”;

>

Если соединение прошло успешно, выводим сообщение:

print ‘Соединение установлено’;

Рис.4. Сообщение об успешном соединении с Mikrotik Routerboard.

Вызываем метод disconnect() и разрываем соединение с устройством Mikrotik Routerboard:

Если по каким-то причинам устройство Mikrotik Routerboard оказалось недоступно, выводим сообщение об ошибке:

print “Ошибка соединения”;

Рис.5. Сообщение об ошибке соединения с Mikrotik Routerboard.

Специально для ASP24.

Если Вы нашли ошибку в тексте, то выделите ее мышкой и нажмите Ctrl + Enter или нажмите здесь.

Большое спасибо за Вашу помощь! Мы скоро исправим ошибку!

Сообщение не было отправлено. Пожалуйста, попробуйте еще раз.

Api ssl mikrotik что это

Поговорим об использовании API в Mikrotik Router OS.

(API) Интерфейс программирования приложений (иногда, интерфейс прикладного программирования) (application programming interface, API [эй-пи-ай]) — это набор готовых классов, процедур, функций, структур и констант, предоставляемых приложением (библиотекой, сервисом) для использования во внешних программных продуктах. Используется программистами для написания всевозможных приложений.

Mikrotik Router OS также предоставляет API для взаимодействия с устройствами Mikrotik Routerboard при помощи приложений, написанных на различных языках программирования.

Рассмотрим возможность использования API в PHP.

Для взаимодействия с Mikrotik Router OS при помощи API, из PHP есть готовый класс https://wiki.mikrotik.com/wiki/API_PHP_class#Example_1.

Рис.1. PHP класс для работы с API Mikrotik Router OS.

Создадим файл routeros_api.class.php и поместим в него классы для взаимодействия с API Mikrotik Router OS.

Также создадим файл router_connect.php, в котором будем писать свой код.

Перед тем как приступить к работе с API, необходимо включить нужный сервис.

Переходим в раздел IP Services.

Рис.3. Mikrotik Router OS сервис api.

Включаем сервис с именем api.

Приступим к написанию кода. Выполним соединение с устройством Mikrotik Routerboard.

$API = new routeros_api();

if ($API->connect(‘192.168.4.254’, ‘ubnt’, ‘ubnt’)) <

print ‘Соединение установлено’;

print «Ошибка соединения»;

Если соединение прошло успешно, выводим сообщение:

print ‘Соединение установлено’;

Рис.4. Сообщение об успешном соединении с Mikrotik Routerboard.

Вызываем метод disconnect() и разрываем соединение с устройством Mikrotik Routerboard:

Если по каким-то причинам устройство Mikrotik Routerboard оказалось недоступно, выводим сообщение об ошибке:

print «Ошибка соединения»;

Рис.5. Сообщение об ошибке соединения с Mikrotik Routerboard.

Евгений Рудченко специально для ASP24.