About brontok a html что это

как избавится от вируса Brontok?

Другие названия

Email-Worm.Win32.Brontok.q («Лаборатория Касперского» ) также известен как: W32/Rontokbro.gen@MM (McAfee), W32.Rontokbro@mm (Symantec), BackDoor.Generic.1138 (Doctor Web), W32/Korbo-B (Sophos), WORM_RONTOKBRO.F (Trend Micro), WORM/Brontok.C (H+BEDV), W32/Brontok.C@mm (FRISK), Win32:Rontokbr-B (ALWIL), I-Worm/VB.FY (Grisoft), Win32.Brontok.C@MM (SOFTWIN), Worm.Brontok.E (ClamAV), Win32/Brontok.F (Eset)

Детектирование добавлено 15 май 2006 19:08 MSK

Обновление выпущено 15 май 2006 20:24 MSK

Описание опубликовано 12 окт 2006

Поведение Email-Worm, почтовый червь

* Технические детали

* Деструктивная активность

Вирус-червь, распространяющийся через интернет в виде вложений в зараженные электронные письма. Рассылается по всем найденным на зараженном компьютере адресам электронной почты.

При инсталляции червь изменяет следующие ключи системного реестра, отключая средства работы с реестром и подключение командной строки, установку режима отображения файлов и папок в проводнике:

[HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System]

«DisableRegistryTools»=»1»

«DisableCMD»=»0»

[HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

«Hidden»=»0»

«HideFileExt»=»1»

«ShowSuperHidden»=»0»

Например, при запуске редактора реестра выводится следующее сообщение:

Далее червь получает путь к каталогу приложений Windows для текущего пользователя (%UserProfile%\Local Settings\Application Data) и копирует свое тело в этот каталог под следующими именами:

%UserProfile%\Local Settings\Application Data\br on.exe

%UserProfile%\Local Settings\Application Data\csrss.exe

%UserProfile%\Local Settings\Application Data\inetinfo.exe

%UserProfile%\Local Settings\Application Data\lsass.exe

%UserProfile%\Local Settings\Application Data\services.exe

%UserProfile%\Local Settings\Application Data\smss.exe

%UserProfile%\Local Settings\Application Data\svchost.exe

%UserProfile%\Local Settings\Application Data\winlogon.exe

Также червь копирует себя в каталог автозагрузки программ меню «Пуск» под именем Empty.pif:

%UserProfile%\%Autorun%\Empty.pif

и в каталог «Мои рисунки» каталога документов текущего пользователя:

%MyPictures%\Мои рисунки. exe

В этом каталоге также создается HTML-страничка с названием about.Brontok.A.html:

Данная страничка является содержимым писем, которые червь рассылает по найденным адресам электронной почты.

КОРОЧЕ ТЕПЕРЬ ВЫ РАССЫЛАЕТЕ ВИРУСЫ В ПОЧТЕ. УДАЛИТЕ

https://yadi.sk/d/p8xebcRpqHAVyg

Email-Worm.Win32.Brontok.q

Вирус-червь, распространяющийся через интернет в виде вложений в зараженные электронные письма. Рассылается по всем найденным на зараженном компьютере адресам электронной почты.

Червь является приложением Windows (PE EXE-файл). Написан на Visual Basic. Размер известных зараженных файлов данной версии червя значительно варьируется. Ниже приведена функциональность наиболее часто встречаемых вариантов данного червя.

При первом запуске зараженного файла пользователь увидит появившееся окно проводника Windows с открытой папкой «Мои рисунки».

При инсталляции червь изменяет следующие ключи системного реестра, отключая средства работы с реестром и подключение командной строки, установку режима отображения файлов и папок в проводнике:

Далее червь получает путь к каталогу приложений Windows для текущего пользователя (%UserProfile%\Local Settings\Application Data) и копирует свое тело в этот каталог под следующими именами:

В этом же каталоге создается текстовый файл Kosong.Bron.Tok.txt размером 51 байт следующего содержания:

Также тело червя копируется в корневой каталог Windows (%WinDir%) под именем:

и в системный каталог Windows (%System%) под следующими именами:

Также червь копирует себя в каталог автозагрузки программ меню «Пуск» под именем Empty.pif:

в каталог шаблонов документов:

и в каталог «Мои рисунки» каталога документов текущего пользователя:

В этом каталоге также создается HTML-страничка с названием about.Brontok.A.html.

Данная страничка является содержимым писем, которые червь рассылает по найденным адресам электронной почты.

После этого происходит регистрация автозапуска копий червя в системе:

Также после инсталляции червя в системном каталоге Windows создается файл sistem.sys, содержащий дату и время инсталляции червя в систему в формате mmddhhmm, где mm – месяц, dd – день, hh – часы, mm – минуты инсталляции червя в двухсимвольном формате.

Распространение через email

Для поиска адресов жертв червь сканирует адресные книги MS Windows.

Также адреса для рассылки зараженных писем извлекаются из файлов со следующими расширениями:

Также создается каталог Ok-SendMail-Bron-tok для хранения адресов отправленных писем.

При рассылке зараженных писем червь использует собственную SMTP-библиотеку.

Характеристики зараженных писем

Червь рассылает свои копии со следующими именами во вложении к зараженным письмам. Выбирается из списка:

Червь получает заголовок активного окна и перезагружает систему в случае присутствия в строке заголовка следующих подстрок:

Вирус-червь Brontok.a ПОМОГИТЕ.

Вирус-червь, распространяющийся через интернет в виде вложений в зараженные электронные письма. Рассылается по всем найденным на зараженном компьютере адресам электронной почты.

Червь представляет собой PE EXE-файл. Размер зараженного файла около 41 КБ.

Инсталляция

При инсталляции червь копирует себя в следующие каталоги со следующими именами:

%Documents and Settings%\User\Local Settings\Application Data\csrss.exe

%Documents and Settings%\User\Local Settings\Application Data\inetinfo.exe

%Documents and Settings%\User\Local Settings\Application Data\lsass.exe

%Documents and Settings%\User\Local Settings\Application Data\services.exe

%Documents and Settings%\User\Local Settings\Application Data\smss.exe

%Documents and Settings%\User\Local Settings\Application Data\winlogon.exe

%Documents and Settings%\User\Start Menu\Programs\Startup\Empty.pif

%Documents and Settings%\User\Templates\WowTumpeh.com

%System%\ ‘s Setting.scr

%Windir%\eksplorasi.pif

%Windir%\ShellNew\bronstab.exe

После чего червь регистрирует себя в ключе автозапуска системного реестра:

[HKLM\Software\Microsoft\Windows\CurrentVersion\Run]

«Bron-Spizaetus»=»%Windir%\ShellNew\bronstab.exe»

[HKLM\Software\Microsoft\Windows\CurrentVersion\Run]

«Tok-Cirrhatus»=»%Documents and Settings%\User\Local Settings\Application Data\smss.exe»

[HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon]

«Shell»=»Explorer.exe %Windir%\eksplorasi.pif»

При каждой следующей загрузке Windows автоматически запустит файл червя.

Также червь изменяет следующие записи в системном реестре, чтобы заблокировать работу некоторых приложений и опций Windows (Системный Реестр, свойства папок) :

Также червь создает следующую папку:

%Documents and Settings%\User\Local Settings\Application Data\Bron.tok-XX

XX – 2 случайные цифры.

Распространение через email

Для поиска адресов жертв червь сканирует файлы, имеющие следующие расширения:

asp

cfm

csv

doc

eml

html

php

txt

wab

При рассылке зараженных писем червь пытается осуществить прямое подключение к SMTP-серверам.

About brontok a html что это

Доброго времени суток всем!

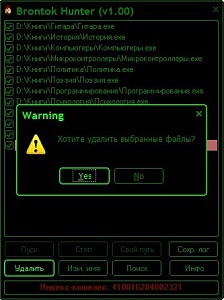

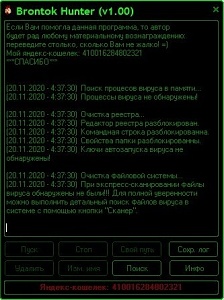

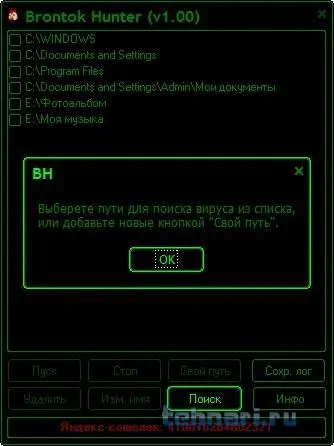

Единственное: я ограничил запуск проги под 64-разрядные системы, т.к. не было возможности ее в таких испытать (у меня везде 32 разряда).

Утилита этого класса никак не может детектироваться как малварь или адварь, потому и напрягают результаты сканирования.

1. Как в интерфейсе программы, так и в прилагаемой к ней инструкции указаны не только мое имя и город проживания, но и е-мейл, номер яндекс-кошелька и даже ссылка на страничку на «Стихире» (где, помимо моих стихов есть и мое фото!). Много ли Вы видели вирусов, авторы которых предоставляют ТАК много сведений о себе. Не один вир-мейкер в здравом уме не стал бы так щедро распыляться подобной информацией.

Удаление Win32.Brontok: Удалите Win32.Brontok Навсегда

Описание угрозы

Имя исполняемого файла:

Win32.Brontok

(random).exe

Worm

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Метод заражения Win32.Brontok

Win32.Brontok копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла (random).exe. Потом он создаёт ключ автозагрузки в реестре с именем Win32.Brontok и значением (random).exe. Вы также можете найти его в списке процессов с именем (random).exe или Win32.Brontok.

Если у вас есть дополнительные вопросы касательно Win32.Brontok, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите Win32.Brontok and (random).exe (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить Win32.Brontok в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Скачайте утилиту для удаления Win32.Brontok от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления Win32.Brontok.. Утилита для удаления Win32.Brontok найдет и полностью удалит Win32.Brontok и все проблемы связанные с вирусом Win32.Brontok. Быстрая, легкая в использовании утилита для удаления Win32.Brontok защитит ваш компьютер от угрозы Win32.Brontok которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления Win32.Brontok сканирует ваши жесткие диски и реестр и удаляет любое проявление Win32.Brontok. Обычное антивирусное ПО бессильно против вредоносных таких программ, как Win32.Brontok. Скачать эту упрощенное средство удаления специально разработанное для решения проблем с Win32.Brontok и (random).exe (закачка начнется автоматически):

Функции

Наша служба поддержки готова решить вашу проблему с Win32.Brontok и удалить Win32.Brontok прямо сейчас!

Оставьте подробное описание вашей проблемы с Win32.Brontok в разделе Техническая поддержка. Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с Win32.Brontok. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления Win32.Brontok.

Как удалить Win32.Brontok вручную

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с Win32.Brontok, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены Win32.Brontok.

Чтобы избавиться от Win32.Brontok, вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать Утилиту для удаления Win32.Brontok для безопасного решения проблемы.

2. Удалите следующие папки:

3. Удалите следующие ключи и\или значения ключей реестра:

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать Утилиту для удаления Win32.Brontok для безопасного решения проблемы.

Как предотвратить заражение рекламным ПО? Мы рекомендуем использовать Adguard:

4. Сбросить настройки браузеров

Win32.Brontok иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию «Сбросить настройки браузеров» в «Инструментах» в программе Spyhunter Remediation Tool для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие Win32.Brontok. Для сброса настроек браузеров вручную используйте данную инструкцию:

Для Internet Explorer

Если вы используете Windows XP, кликните Пуск, и Открыть. Введите следующее в поле Открыть без кавычек и нажмите Enter: «inetcpl.cpl».

Если вы используете Windows 7 или Windows Vista, кликните Пуск. Введите следующее в поле Искать без кавычек и нажмите Enter: «inetcpl.cpl».

Выберите вкладку Дополнительно

Под Сброс параметров браузера Internet Explorer, кликните Сброс. И нажмите Сброс ещё раз в открывшемся окне.

Выберите галочку Удалить личные настройки для удаления истории, восстановления поиска и домашней страницы.

После того как Internet Explorer завершит сброс, кликните Закрыть в диалоговом окне.

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Найдите папку установки Google Chrome по адресу: C:\Users\»имя пользователя»\AppData\Local\Google\Chrome\Application\User Data.

В папке User Data, найдите файл Default и переименуйте его в DefaultBackup.

Запустите Google Chrome и будет создан новый файл Default.

Настройки Google Chrome сброшены

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Mozilla Firefox

В меню выберите Помощь > Информация для решения проблем.

Кликните кнопку Сбросить Firefox.

После того, как Firefox завершит, он покажет окно и создаст папку на рабочем столе. Нажмите Завершить.

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.